浅谈信息安全及解决方案 点击:1167 | 回复:10

随着信息技术的发展,随着市场竞争的激烈化与网络攻击技术的飞速发展,信息安全形势变得日益严峻。信息安全是信息社会的保障,而网络环境的开放性复杂性和多变性决定了信息安全的威胁长期客观存在。在信息攻防战中,信息系统内部的重要数据通常是攻击者发动攻击行为的目标,同时也是用户着力保护的对象,围绕数据机密性与完整性展开的安全保护工作逐渐成为信息安全建设的重心,同时是所有人要面对的一道重要命题。

信息安全建设是一项复杂的系统工程,内容涵盖广泛,数据安全是其中较为重要的一个环节。国家标准《信息安全技术-信息系统安全等级保护基本要求》(GB/T 22239-2008)中明确指出,在基本安全要求中,技术类安全要求与信息系统提供的技术安全机制有关,主要通过在信息系统中部署软硬件并正确的配置其安全功能来实现。

根据保护侧重点的不同,技术类安全要求分为数据保护、系统服务功能保护、通用安全保护三大类。其中数据保护是信息安全建设的重要目标和核心内容。保护数据,要保护数据的什么?我们必须清楚,保护数据就是要保护数据的机密性

(C)、完整性(I)和可用性(A)。

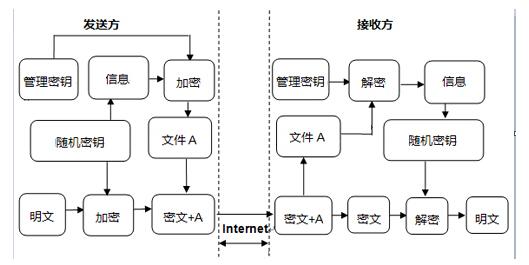

针对数据保护的CIA原则。举例一个线路数据保护的示例:

首先,发送方与接收方共同约定一个相同的管理密钥。

其次发送方在发送数据的时候,先通过随机算法产生一个随机密钥,利用随机密钥对明文数据进行加密,获得相应的密文数据。将随机密钥以及信息数据,用管理密钥对信息加密得到文件A。将文件A与密文拼接起来组成数据包发送给接收方。

接收方收到发送方传送来的数据包后,将其拆分成文件A和数据密文两项。将文件A放入缓冲区,用接收方的管理密钥对密文包头进行解密,得到随机密钥、信息等数据。利用得到的随机密钥对密文数据进行解密,得到相应的明文数据。

以上这种方案在线路交互过程中可以确保敏感数据在游走的过程中不会被泄露,实现动态的数据机密性与完整性保护功能,为系统及系统内重要数据的安全提供保障。由于目前信息安全形式日益严峻,在未来的路上需要我们不断探索不断进步,以确保未来在信息攻防战中,能确确实实做到保护重要数据的机密性,完整性和可用性。

楼主最近还看过

- 求购:直流伺服电机驱动芯片驱...

[1048]

[1048] - 三极管资料下载

[870]

[870] - 压频转换芯片L331&LM231替换...

[1313]

[1313] - 求温度传感器(芯片)

[1102]

[1102] - 直流电机位移控制的集成芯片

[897]

[897] - 请问三极管的型号

[1271]

[1271] - 压敏电阻和稳压二极管的异同

[1462]

[1462] - 有关于80c196mc芯片引脚的中...

[1622]

[1622] - 求助:给HART芯片发出了命令却...

[1302]

[1302] - 有这样的芯片吗?低温漂、放大...

[1357]

[1357]

官方公众号

智造工程师

-

客服

客服

-

小程序

小程序

-

公众号

公众号

工控网智造工程师好文精选

工控网智造工程师好文精选