有奖专题讨论:您接触的工业控制系统安全吗? 点击:733 | 回复:23

传统的工控网络一直被认为是一片祥和的“世外桃源”,彼此之间是一个完全信任的体系,“小国寡民、夜不闭户、路不拾遗”,然而近年来随着信息化与工业化的深度融合,工业控制系统越来越多的采用通用协议、通用硬件和通用软件,其不得不对外开放,这使得针对工业控制系统的攻击行为大幅度增长,工业控制系统面临的信息安全问题日益突出。其中SCADA、HMI、PLC、工业交换机等是主要的漏洞源。

那么您工作中接触的工业控制系统安全吗,是否存在漏洞呢,有没有被攻击的风险呢?就此话题欢迎大家一起来讨论~

活动规则

一、参与方式

通过中国工控网论坛的“有奖专题讨论:您接触的工业控制系统安全吗?”主题帖,登陆后在主题帖下直接发帖回复,即视为参与本次活动。

二、 发帖内容及规则

1. 发帖规则:用户需在中国工控网论坛指定活动版块下发帖,讨论与活动主题相关的内容。将帖子发至其他栏目或版块的,则视为无效。参与用户有两种发帖方式可以选择:

1.1在工控网论坛-工业信息安全版块下:http://bbs.gongkong.com/product/informationsecurity.htm发帖,然后将文章标题及其链接在活动回复区直接回复

1.2直接在在此活动专题主题帖下直接发帖回复。

2.内容要求:内容需原创,陈述清晰、详细,具体可涉及您目前接触过的工业控制系统的安全性的如何,是否做了相关的漏洞防护呢?

3. 不得刻意宣传或诋毁某品牌及其产品。

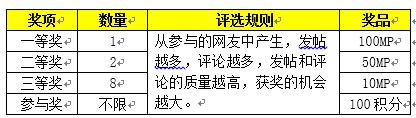

三、奖项设置及评奖说明

四、活动截止时间

截止2017年7月31截止后工作日统计获奖名单并联系用户发奖。

楼主最近还看过

我国工业控制系统普遍存在严重安全问题

工业控制系统脆弱的安全状况以及日益严重的攻击威胁,已经引起了国家的高度重视,甚至提升到国家安全战略的高度,并在政策、标准、技术、方案等方面展开了积极应对。在明确重点领域工业控制系统信息安全管理要求的同时,国家主管部门在政策和科研层面上也在积极部署工业控制系统的安全保障工作。

目前工业控制系统普遍存在一些严重的安全问题,主要表现为:

严重漏洞难以及时处理,系统安全风险巨大

当前主流的工业控制系统普遍存在安全漏洞,且多为能够造成远程攻击、越权执行的严重威胁类漏洞;而且近两年漏洞的数量呈快速增长的趋势。工业控制系统通信协议种类繁多、系统软件难以及时升级、设备使用周期长以及系统补丁兼容性差、发布周期长等现实问题,又造成工业控制系统的补丁管理困难,难以及时处理威胁严重的漏洞。

工业控制系统协议缺乏足够的安全性考虑,易被攻击者利用

专有的工业控制通信协议或规约在设计时通常只强调通信的实时性及可用性,对安全性普遍考虑不足:比如缺少足够强度的认证、加密、授权等。尤其是工业控制系统中的无线通信协议,更容易遭受第三者的窃听及欺骗性攻击。

缺乏违规操作、越权访问行为审计能力

操作管理人员的技术水平和安全意识差别较大,容易发生越权访问、违规操作,给生产系统埋下极大的安全隐患。实事上,国内ICS相对封闭的环境,也使得来自系统内部人员在应用系统层面的误操作、违规操作或故意的破坏性操作成为工业控制系统所面临的主要安全风险。因此,对生产网络的访问行为、特定控制协议内容和数据库数据的真实性、完整性进行监控、管理与审计是非常必要的。

但现实环境中通常缺乏针对ICS的安全日志审计及配置变更管理。这是因为部分ICS系统可能不具备审计功能或者虽有日志审计功能但系统的性能要求决定了它不能开启审计功能所造成的结果。同时目前的安全审计产品因缺乏对工业控制系统通信协议的解析能力而不能直接用于ICS系统中,需要专门的定制。由于工业控制系统通信协议缺乏统一的标准,使得这种定制工作代价巨大且不能通用也是造成ICS中违规操作行为审计缺乏的原因之一。

没有足够的安全政策、管理制度,人员安全意识缺乏

由于工业控制系统不像互联网或与传统企业IT网络那样备受黑客的关注,在2010年“震网”事件发生之前很少有黑客攻击工业控制网络的事件发生;工业控制系统在设计时也多考虑系统的可用性,普遍对安全性问题的考虑不足,更不用提制订完善的工业控制系统安全政策、管理制度以及对人员的安全意识培养了。和平日久造成人员的安全意识淡薄。

而随着ICS系统在国计民生中的重要性日益重要以及IT通用协议和系统在工控系统的逐渐应用,人员安全意识薄弱将是造成工业控制系统安全风险的一个重要因素,特别是社会工程学相关的定向钓鱼攻击可能是重要岗位人员沦为外部威胁入侵的跳板(比如RSA丢失SecurID认证令牌的事件中利用一封鱼叉式网络钓鱼的电子邮件侵入RSA公司内部网络的案例)。

面对新型的APT攻击,缺乏有效的应对措施

APT(高级可持续性威胁)的攻击目标更为明确,攻击时会利用最新的0-day漏洞,强调攻击技术的精心组合与攻击者之间的协同;而且是为不达目的不罢休的持久性攻击。近年来以震网为代表的针对工业控制系统的攻击事件都呈现了这些攻击技术特征。

但是针对这种APT攻击,现有的安全防护手段均显得有些无力。这也许需要整合各种安全技术,通过形成完善的安全防御体系(防御手段的组织化、体系化)才可能有效,然而工业控制系统对安全关注严重不足的现实,使其在面临APT攻击时将会遭到不可估量的安全损失。

好久没来了,今晚有空整几句。

网络攻击越来越猖獗,从最近的勒索病毒到几年前的棱镜监视,可以看到世界上几乎没有攻击不了的联网机器,任何的补丁、杀毒、漏洞修补都无济于事,就拿棱镜间谍来说,只要想攻击,嘿嘿。。。都会被监控,连国家领导层面都摆脱不了,何况我们小小的平民。

当然像棱镜这样的层面是国家机器的意志,对于普通用户来说享受不到这样的待遇,我们这样平民受到的攻击无非就是让你破破财,密码泄漏、赎金修复、账号被盗、资产受损。。。。这些攻击虽然明面上面对机器,但说白了还是对人攻击。

工业上的攻击相对民间用户的计算机来说要少得多,因为即使你控制了一套生产设备也无法从中得到利益好处,除非极端份子,想制造危害社会的事件。当然攻击工业生产的计算机也不是没有例子,几年前从这个论坛上看到一个文章,大概是玻璃的心前辈还是陈石头前辈的文章,说美国的情报间谍通过一种病毒感染了伊朗核试验设施的铀环生产制造厂的程序,通过远程控制大大的减缓了环生产的效率,指示伊朗的核试验计划大大减缓,具体内容忘记了,病毒名称也记不起了,但这样的攻击也是国家层面的博弈,而与平常老百姓的民间设备关系不大。换句话说,计算机病毒根本看不上这工业的生产控制系统。

除了上述的无利可图的外在因素外,工业计算机遭受病毒攻击少的原因是,大多数工业生产的计算机是孤网运行,或者小型的局域网系统内运行,很少把生产的运行系统与互联网并网模式,因此病毒没有手段侵入到工业中来,这样的现象偶认为主要有一下几个方面:

1、联网运行的基础需要数据库而大多数生产控制系统本身不具备数据服务器这样的硬件设施,特别是工业上应用众多的PLC系统,有的只有那么几个I/O点,甚至连操作面板都没有更不会设置服务器,就是复杂的DCS系统很多品牌也没有服务器这样的硬件设施。

2、有无联网必要,对于大型的、国企性质的企业,他们不差钱,讲究政绩、大气、排场,喜好高大尚的集控中心,才会舍得大投入把企业内部不同的生产控制系统集中在一起监控,而不同系统的兼容、通讯很难整合,所以大多数企业不会去花这个冤枉钱,因此联网应用并不广泛。

3、对于生产的敬畏之心,让决策层很谨慎,由于现在中国的安全形势严峻,安全生产一把手负责制,考虑到生产控制系统的重要性,各个企业对于生产控制系统的安全运行非常重视,出台了严格的运行管理规程,如工业电脑的使用、U盘等外来移动存储电子件的使用、操作控制电脑的电源使用、控制系统的维护、修改、更新、管理等都有严格的规章制度,谁也不敢对这种牵扯到财产乃至性命的设备随便更改,并网运行很难大规模实施,因此病毒很难侵入到工业中来。

4、现在大多数企业的运行模式是生产控制网与办公信息网并列运行,生产控制网为厂内局域网或孤网独立运行,办公信息网才接入互联网,不仅牵扯到系统的运行安全,也怕商业机密、生产配方、工艺参数、产品供求甚至专利技术被竞争对手或不法分子窃密。

5、鸡肋的工业互联网,这种面对生产机器设备的信息接入互联网没多大用处,领导层忙着吃吃喝喝,研究管理艺术、布局宏伟蓝图,面对生产流程中的压力、温度、液位、流量等众多参数不说看不懂,也不愿意看,还不如看个美女帅哥过瘾。工人么,上班纯粹为了挣那点工资养家糊口,下班时间巴不得脱离这苦逼的操作生活,谁还在夜晚、凌晨坐在电脑前登录互联网去瞅着想吐的流程图的各种参数,除非脑子烧出病来了。。。

当然,工业生产控制系统联网是一个新鲜事物,这样的事物容易处政绩、出成绩、装门面,糊弄来厂里视察的各级政府官员,官方媒体也能吹嘘一段时间,不过,他们只管吹嘘表面文章,却不管说点实事,因为这样的工业互联网被他们吹过了头,成了养猪比象大了。

说说厂里应用工业互联网的几个例子。

三年前,厂里成立了一个新厂区,新厂区有四套主生产设备和配套的储运、公用工程,公共六套艾默生DCS生产控制系统,采用服务器模式,在生产中心集中控制,具有WEB发布功能,可以在厂内办公系统网内随便登录,当然需要权限,也可在厂外通过互联网登录,当时偶的领导说的高大尚,看偶这个仪表维修工整天在班上无所事事,很热心的把这个工艺流程图在班上的办公电脑上整出来,兴高采烈的对偶说,可以在办公室里监控这个工艺生产了,偶看了几眼就想吐,这个有什么好看的,有这个时间还不如爬到桌子上做个美梦,说不定还能碰到初中的初恋同学呢,做个梦都比这个强,主席说要有中国梦,要有梦想,偶的梦想就是远离这个生产流程图,远远越好。所以这个WEB功能的控制系统在办公室里成了摆设,班上的几个人没有看的,看着就烦,几天后就把网址给删了。

厂内员工对这个互联网的生产控制不感兴趣,不过好像外边的竞争同行感兴趣,小道消息厂内的这个远程登录的功能被别的厂内员工知道了,厂里的生产经营一目了然,嘿嘿。。。。

例子二:

去年厂里领导去外边参观学习,看到有个厂的里的油品发货系统使用了无人值守的远程控制模式,领导感觉高大尚,于是回来投巨资对厂内的5套发货系统进行了改造,实现了无人值守的远程控制,最近半年投用一来,的确操作工少了,但事故不断了,短短两个月就发生了两起较大的发货场溢油跑油事件,厂里大会小会、领导考核,把领导们吓怕了,于是设置了各种限制措施程序,一有问题就停止发车,出现报警画面,于是货场发货常常出现问题,也不是大问题比如接地夹子没接好,需要按确认按钮、质量流量计偶尔有黄色、红色报警信息等,这些问题只要消失就不影响发货,可是却需要工控人员去确认,因为没有人乐意确认这个事情,谁确认谁负责,虽然这个确认能够远传控制,仪表工控领导在小区家里都能够确认,但领导什么人啊,猴精猴精的,他确认了,现场跑油了,不就是他的责任了么,扣他的奖金,那怎么行,于是让偶们一线的员工去确认,白天还好,最苦了夜班,凌晨一两点,时不时的就跑到现场的控制小屋里,按下鼠标,再回来,刚回来十几分钟、半个小时、一两个小时在去一次在确认,把夜班值班人员可坑苦了,远程控制也没什么鸟用,领导在家里指挥现场人员按鼠标,这都成了什么事。更甚者出现了怪现象,来厂里拉油的油罐车的司机对厂里的油品、储量、价格了如指掌,嘿嘿。。。偶怀疑有汉奸出卖了这个远程监控窗口,不过这是领导的政绩,当然面子上的厂报、各级政府的视察、指导都竖大拇指。。。

例子三:

出了以上生产控制系统联网、发货贸易系统远传联网的两个例子外,说一说单网运行的各种控制系统,现在手机发达了,虽然厂里出台了严格的手机使用管理规定,上个月刚刚配发了防爆手机,但生产操作人员上班玩手机是屡禁不止的事情,特别是中班夜班的倒班人员,漫漫长夜不能睡觉,怎样打发时间就是一个很头疼的事情,多亏有了智能手机,于是人人偷偷摸摸的玩手机、看视频,这东西耗电量大,却又不能离开操作台,看上一两个小时就没电了,于是大家把目光盯在了生产电脑上,从UPS接口处引电源,出现过几次电脑死机、电源跳闸故障、甚至有的把U盘插入玩游戏,带入病毒。因此后来把所有的操作台下方的电脑箱上锁,防止人为带入病毒和使用电脑电源的现象,至此没有在出现问题,

厂里的生产控制系统及贸易发货系统有 WEB互联网运行的,有单独运行的,有厂内局域网运行的,从运行效果看孤网独立运行的安全性最高、出现问题几率最小,生产效率也不低,也不知道领导怎么想的要WEB互联网运行,嘿嘿。。。等被美国的间谍棱镜盯上了,就有好戏看了,不过也证明那时偶这公司有国际影响力了,呵呵。。。

- #天正电气新产品试用+铝管加...

[2363]

[2363] - 【加群送福利】50G工控资料免费...

[15851]

[15851] - 莎朗·斯通通过经纪人向中国人...

[1466]

[1466] - 【送礼】年底礼品大放送

[1611]

[1611] - Camrs有奖活动四:2016,你想听...

[670]

[670] - 【有奖总结】2018年终大盘点,留...

[2774]

[2774] - 经验谈|安装工控软件的一波三...

[2597]

[2597] - 商机:gongkong业务用户代理招...

[1438]

[1438] - 智达又任性了!CE32嵌入式控制...

[1662]

[1662] - 点进来,看您是否能成为工控圈...

[1587]

[1587]

官方公众号

智造工程师

-

客服

客服

-

小程序

小程序

-

公众号

公众号

工控网智造工程师好文精选

工控网智造工程师好文精选