连载丨先七招为工控安全“补血增肌”(上) 点击:557 | 回复:2

导读

娱乐圈,各大卫视的真人秀从春火到冬。show名人,一边整蛊,一边肉搏,一边娱乐。

工控圈,也有一种“真人秀”。Show“黑科技”,无需刻意整蛊,无需肉搏,但凡“上演”,便影响骇人。

2015年,针对工控系统明攻暗藏的网络攻击一刻不曾停。对于许多工业控制系统来说,关键的问题不是是否发生入侵,而是它发生在何时。

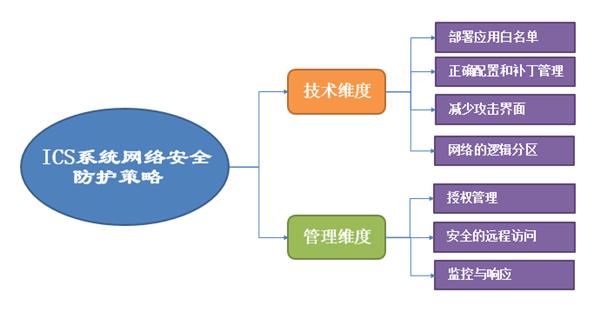

鉴于此,我们在美国工业控制系统赛博应急响应小组(ICS-CERT)报告基础上,精心梳理七种ICS防护策略,从技术和管理两个维度着力防护工控系统网络安全。今天,我们将着重介绍技术维度防护策略。

1、部署应用白名单

每个工业控制系统有其专用型和特殊性,应用白名单技术再合适不过。在系统的常用设备(如数据库服务器和 HMI 计算机)中应用白名单(AWL),可有效的检测和阻止黑客上传恶意软件的企图。针对工控系统的恶意软件,使用传统的杀毒软件往往扫描不到它的存在,它的入侵极有可能造成毁灭性破会,造成严重经济损失。而应用白名单就能够检测到恶意软件的执行,并阻止其破坏系统。

2、正确配置和补丁管理

“苍蝇不叮无缝蛋”,探究黑客攻击轨迹会发现,补丁不完善的工控系统往往是其主要的攻击对象。因此,对安全接口制定配置和补丁管理计划,并及时有效的安装补丁,将使我们的控制系统更加安全。

配置和补丁管理计划优先考虑“计算机架构”中人机界面、数据库服务器、工程师工作站的修补和配置管理;并按确切的标准和资产登记情况,分析出哪些补丁是需要的;有效的限制外部笔记本电脑连接到控制网络,为已获得授权的用户设定合规的访问策略。

在现实工业环境中,正确的配置和补丁管理的重要性,从以往针对工控系统的攻击事件中就可窥见一斑。曾席卷全球工业界的“Stuxnet蠕虫”病毒,奇袭伊朗核电站就是因为接入了供应商的一台笔记本电脑。入侵全球能源行业的数千个工控系统的HAVEX病毒,就是借助于受感染的补丁进行传播。

结语

纵观其中,“部署应用白名单”和“正确配置和补丁管理”也是当下比较常见,且技术比较成熟的两种防护策略。根据ICS-CERT数据显示,这两种防护策略可有效防御近七成的网络攻击,它们能够将相当大部分的网络攻击拒之“门”外。

本篇,笔者初步梳理ICS网络安全防护策略中的“部署应用白名单”和“正确配置和补丁管理”,明日精彩继续,敬请期待后续内容!

- 安全漏洞导致TweetDeck下线 ...

[166]

[166] - 球场内有炸弹?原来是黑客入侵...

[99]

[99] - 中信泄密门持续发酵 关注商业...

[69]

[69] - 守卫“家”的信息安全 房产数据...

[107]

[107] - 多品牌设备系统存重大漏洞 用...

[141]

[141] - 无秘后台被入侵却无信息泄露...

[168]

[168] - 户外端子箱防潮措施

[194]

[194] - 安全事业热度不减 IDC公布15...

[135]

[135] - 网络危险丛生 老年人信息安全...

[107]

[107] - 山丽话题:苹果承认提取用户个...

[191]

[191]

官方公众号

智造工程师

-

客服

客服

-

小程序

小程序

-

公众号

公众号

工控网智造工程师好文精选

工控网智造工程师好文精选